必一运动官方入口MailSec Lab 邮件安全热点分析:加密综合补贴申报类钓鱼邮件(20240520)

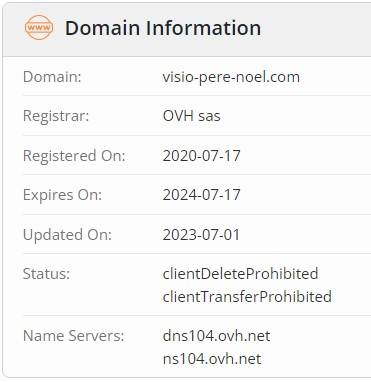

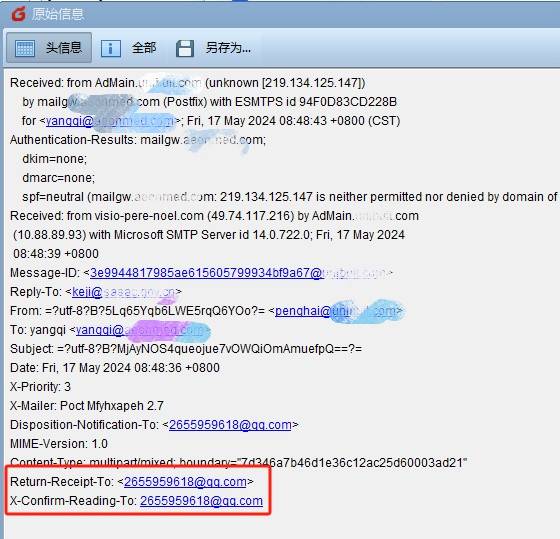

对邮件起始的的进行Whois信息进行查询。该域名于2020年7月建立,将于2024年7月过期,并且域名服务器位于法国,非我们国内合法注册。

钓鱼邮件是一种常见的网络诈骗手段,通过冒充合法的机构或个人,诱导受害者提供个人敏感信息、登录凭证或进行不当操作。为了保护自己免受钓鱼邮件的攻击,以下是思安麦赛安全实验室的一些建议。

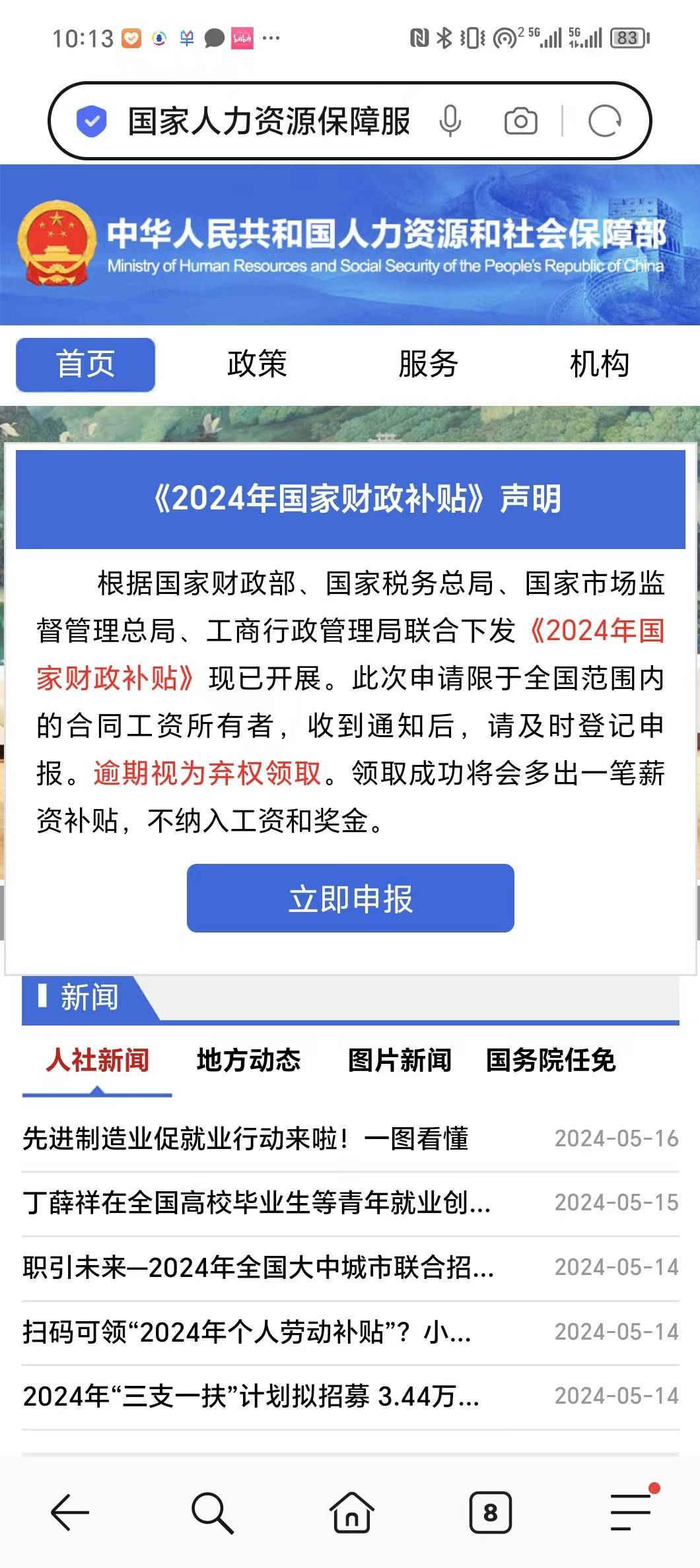

图3. 扫描文档中的二维码后,访问的高仿线. 点击“立即申报”后,开始搜集敏感个人信息

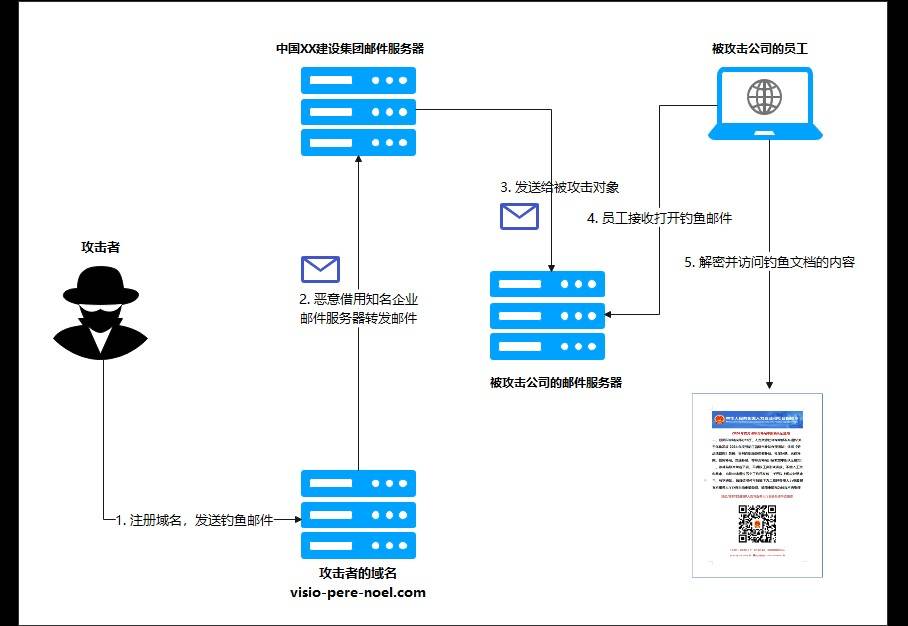

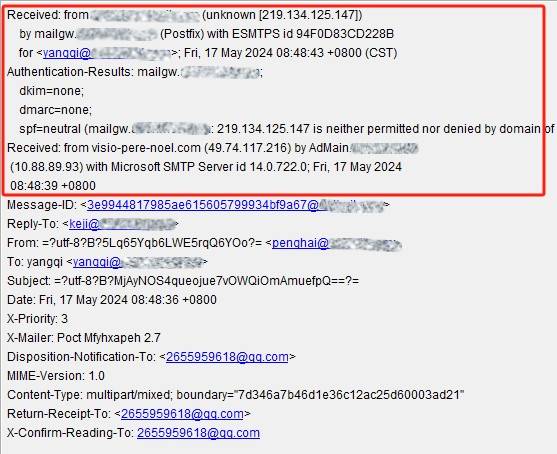

基于以上信息,以及邮件经过域和“中国XX建设集团.com”域的时间只有4秒,MailSec Lab(思安麦赛安全实验室)专家的判断是,中国XX建设集团的微软Exchange邮件服务器错误开启了邮件开放转发功能,支持非自己的公司邮件,通过“中国XX建设集团.com”邮件服务器进行转发。

MailSec Lab(思安麦赛安全实验室)的专家从源IP、域名、邮件头、附件等方面,对此邮件的风险特征进行了详尽的技术分析。

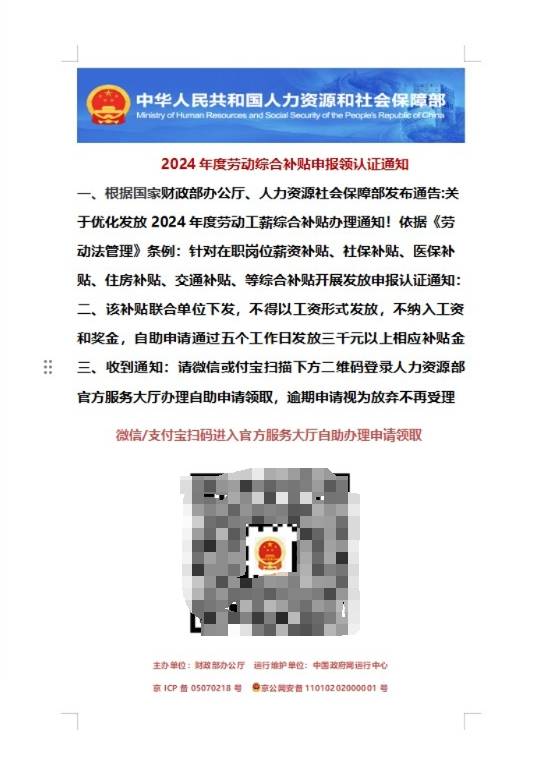

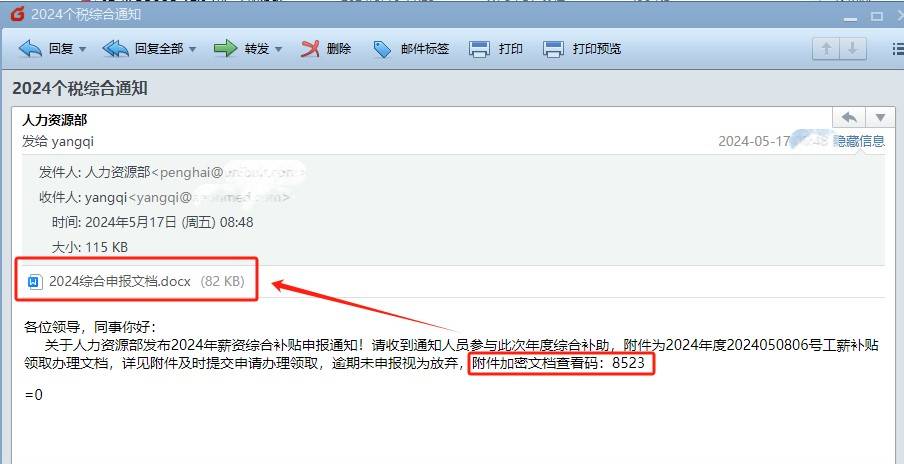

攻击者对文档进行加密的目的通常是为了规避安全检测机制,包括电子邮件系统的垃圾邮件过滤器、杀毒软件和其他安全工具。加密的文档内容不会被这些工具直接分必一运动官方入口析,因此可能会被允许通过,从而增加收件人打必一运动官方入口开附件的可能性。在文档内容中包含二维码而不是直接的网站链接的原因,主要是为了增加攻击的隐蔽性和迷惑性,同时规避安全检测。二维码能够隐藏恶意链接,使其不被安全系统和邮件过滤器直接分析,从而提高攻击成功率。此外,二维码的易用性和新颖性,都能降低用户的防备心,使其更容易受到钓鱼攻击。

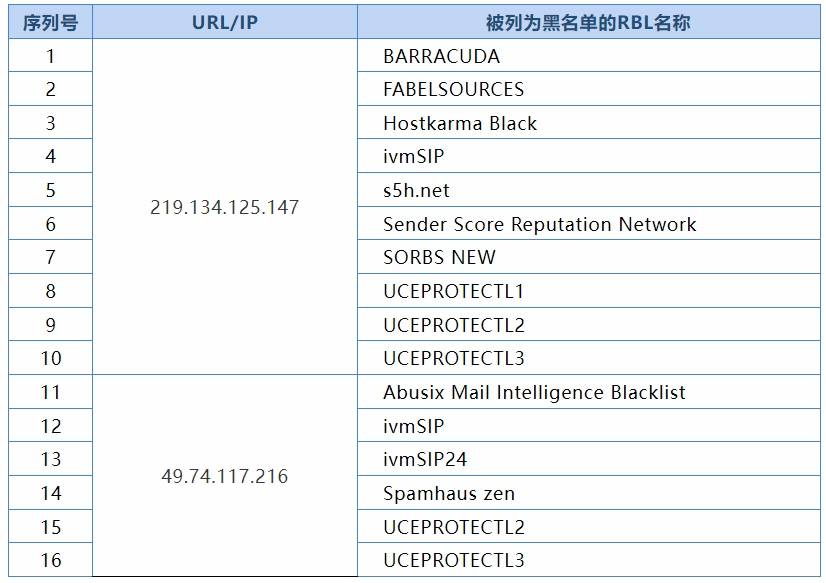

通过对邮件头字段的分析可知,在该钓鱼邮件到达公司之前,分别先后经过了49.74.117.216和219.134.125.147两跳IP地址。

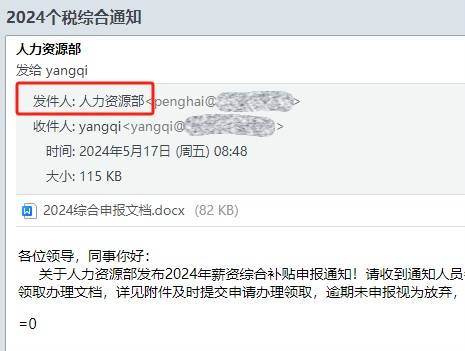

X-Confirm-Reading-To和Return-Receipt-To是电子邮件头部的两个可选字段,用于实现阅读回执功能。当发送者希望了解接收者是否已阅读其发送的邮件时,可以在邮件中添加这两个字段。该封样例邮件添加了X-Confirm-Reading-To和Return-Receipt-To两个邮件头字段,并且设置如下:

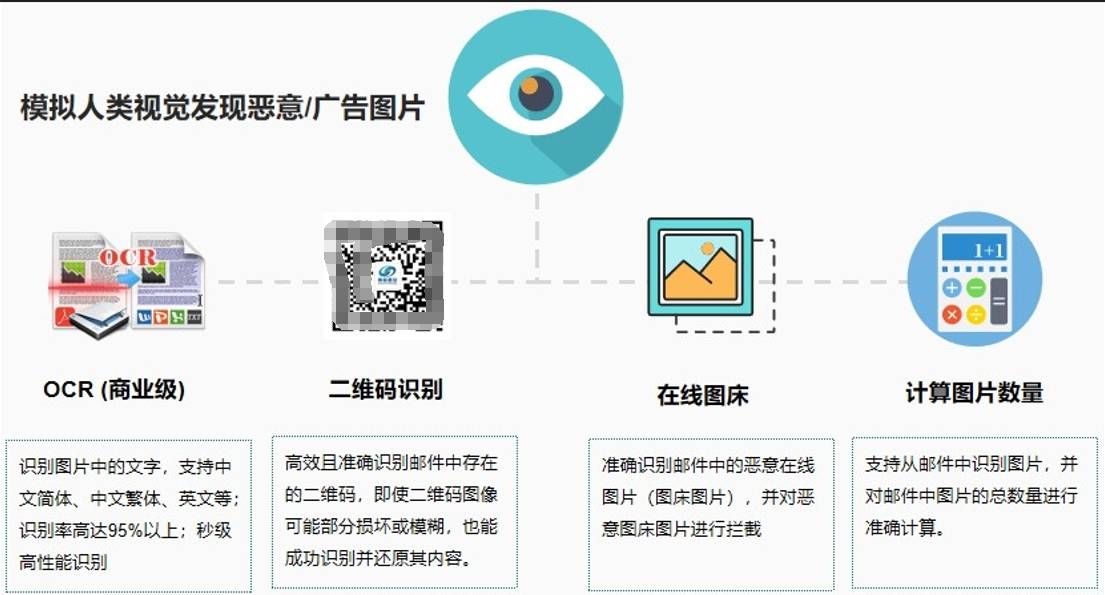

网际思安邮件安全网关具有智能附件解密功能。该功能支持分析邮件的主题和正文,寻找并识别出加密附件的解密密码。这一功能对于确保邮件系统的安全性至关重要,因为它使得安全网关能够对加密的附件文档进行解密,从而揭示出可能隐藏在其中的安全威胁。通过自动化的解密过程,网关能够有效地解除加密附件的防护,为后续的安全检测和分析打开通道。

通过邮件头部的邮件路由相关字段的分析可知,此封样例邮件由发出,经过了“中国XX建设集团”域的微软Exchange邮件服务器,并经过进一步转发最终到达“被攻击公司.com”域的Postfix邮件服务器。

该邮件通过伪造“2024年度劳动综合补贴申报”通知,诱导员工点击并输入密码访问该邮件附件中的钓鱼文档,文档伪造了中华人民共和国人力资源和社会保障部的官方通知,并引诱员工扫描文档中的二维码从而访问钓鱼邮件。

当员工扫描文档中的二维码后,将会访问高度仿真的政府机构官方网站。通过该钓鱼网站,攻击者将一步一步引导员工,并获得该员工的个人敏感信息,并利用敏感信息获得收益。

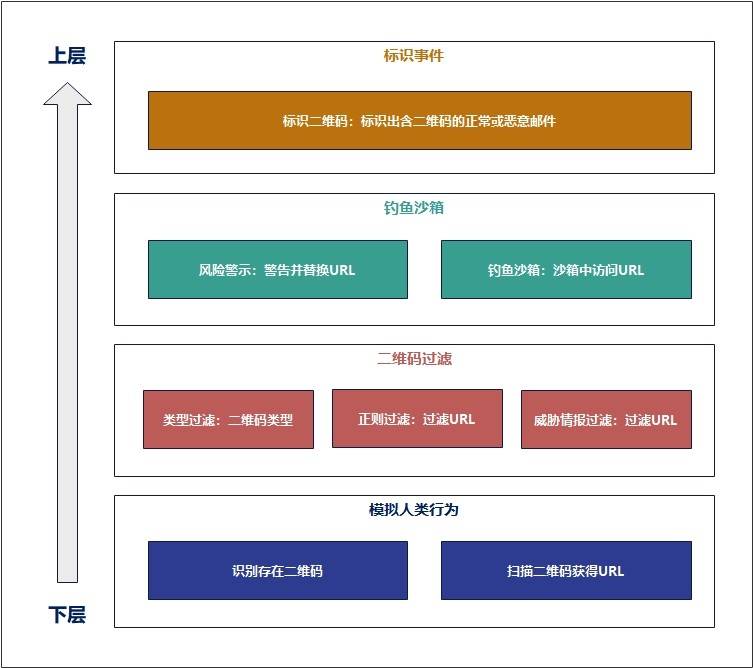

在解密文档后,网际思安邮件安全网关进一步利用先进的内容识别技术,对文档中的各种元素进行深入分析。这包括识别和提取文档中的二维码,通过识别二维码来检测潜在的钓鱼链接或其他恶意网址。“思安二维码综合防护体系”,分为四个层次,从下到上对二维码进行全面的识别、检测、过滤、警示、追踪、标识等,从而将恶意二维码拒之千里之外,或是持续追踪发现风险行为。

对邮件经过的“中国XX建设集团域进行Whois信息查询,该域名为中国XX建设集团所拥有的域名,为一个集城市基础设施投资及建设、港口投资及物流、产业运营及其它股权投资为一体的跨行业、跨地区、多元化发展的大型现代化企业集团。

平台声明:该文观点仅代表作者本人,搜狐号系信息发布平台,搜狐仅提供信息存储空间服务。

本周(2024年05月13日~17日),北京网际思安科技有限公司麦赛安全实验室(MailSec Lab)观察到大量增加的“加密综合补贴申报文档”类钓鱼邮件,请各单位和企业做好相关的防护。

同时,思安邮件安全网关还能够识别图片中的文字和文档中的文本信息,这些信息可能包含敏感数据或指示着邮件是否包含恶意内容。通过这种全面的文档内容分析,网关能够更准确地识别出各种安全威胁,为企业提供强有力的邮件安全保障。

经思安麦赛安全实验室的分析测试,我们认为此“加密综合补贴申报文档”邮件为高危邮件。总结来看,其含有的风险特征包括: